Analizowanie logów FW i DNS MikroTik na zewnętrznym serwerze GrayLog

W tym artykule pokażę, jak monitorować aktywność sieciową użytkowników wykorzystując do tego celu router MikroTik i serwer logów na przykładzie Graylog.

Konfiguracja routera MikroTik

- Zaloguj się do routera wykorzystując WinBox.

- Przejdź do IP > Firewall.

- W zakładce Filter Rules naciśnij przycisk

.

. - W wyświetlonym oknie na karcie General wypełnij formularz według wzoru:

- Przejdź do karty Action.

- Ustawienie prefiksu logu:

Akceptujemy ustawienia przyciskiem OK

Akceptujemy ustawienia przyciskiem OK - Wracamy do zakładki General i przesuwamy utworzoną regułę na miejsce jako linię „0 w liście przetwarzania reguł FW.

- Teraz przejdźmy do ustawień systemowych logowania:

- Tworzymy nową akcję logowania w zakładce Actions, tutaj wskazujemy parametry naszego zdalnego serwera logów:

- Teraz przechodzimy do zakładki logowania Rules, tutaj wybieramy regułę logowania dla firewall’a i akcję uprzednio zdefiniowaną jako Graylog:

- Sprawdźmy teraz działanie konfiguracji, będziemy generować zapytanie WWW do serwera w internecie z klienta Linux:

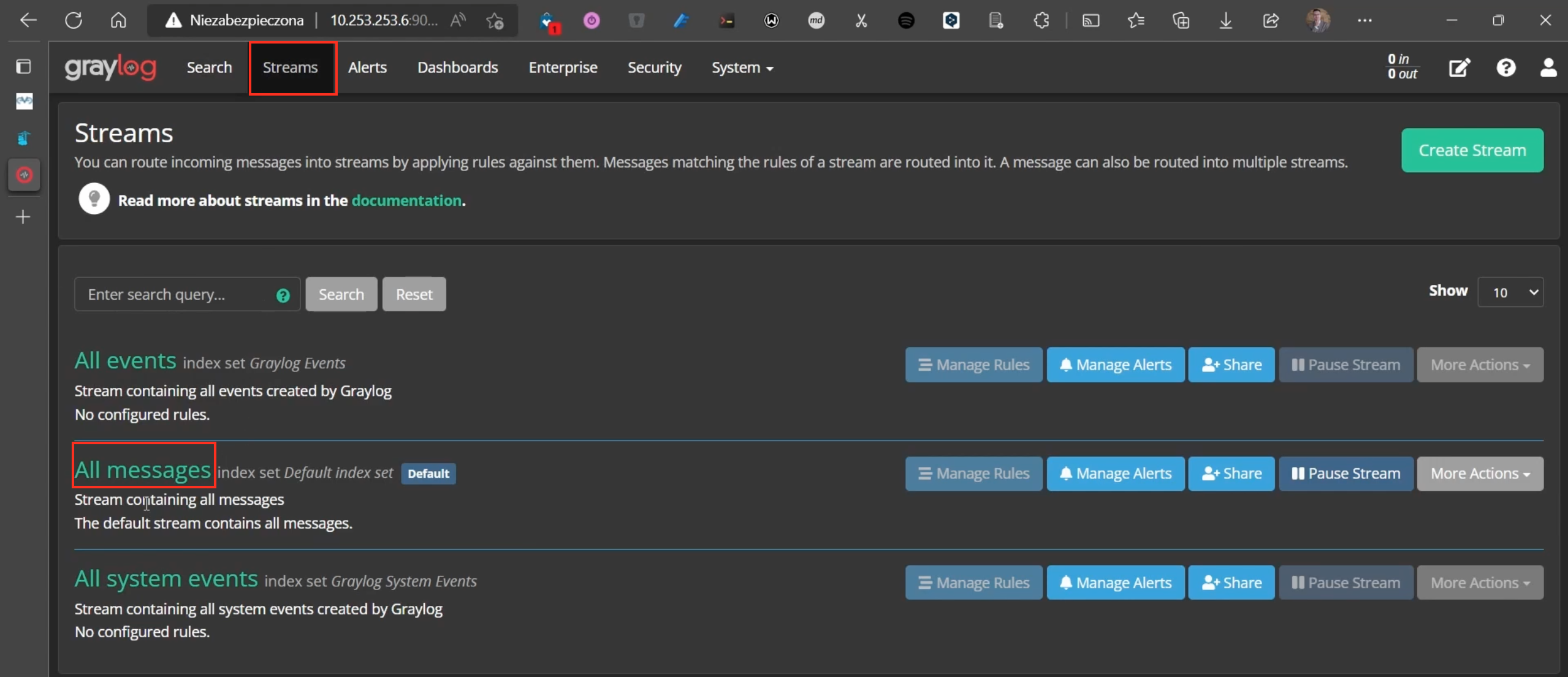

- Teraz sprawdźmy logi na naszym GrayLog’u, wybierzmy wszystkie wiadomości do wyświetlenia:

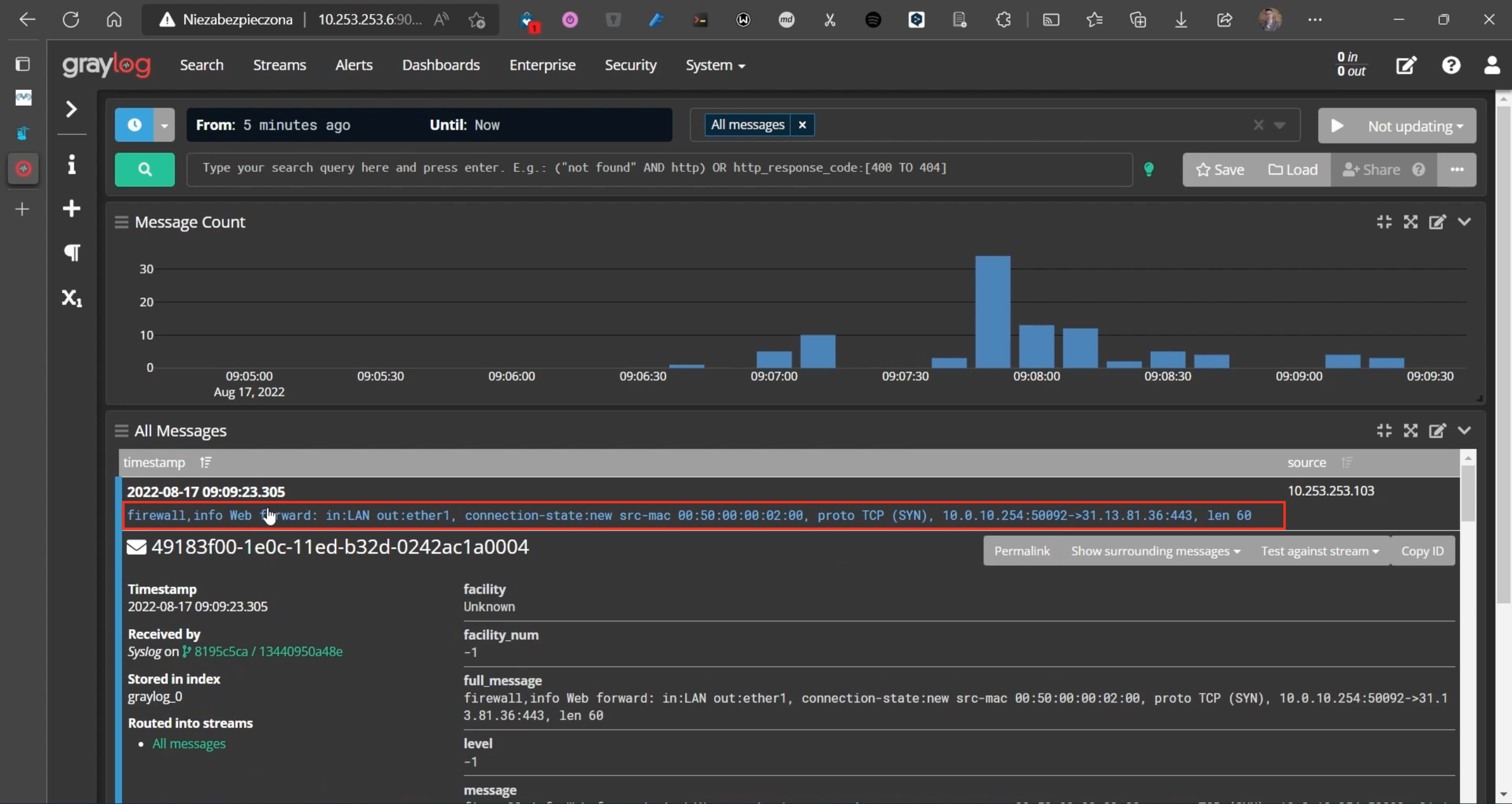

- Możemy wyświetlić szczegółowe informacje na temat każdego zarejestrowanego logu:

- Teraz dodajmy logowanie zapytań DNS, w zakładce Rules dodajemy

wpisujemy Topic dns i będziemy logować wszystko oprócz pakietów, dodatkowo dodamy prefix DNS do tego typu logu, będzie nam łatwiej filtrować logi w przyszłości jeżeli będzie to potrzebne.

wpisujemy Topic dns i będziemy logować wszystko oprócz pakietów, dodatkowo dodamy prefix DNS do tego typu logu, będzie nam łatwiej filtrować logi w przyszłości jeżeli będzie to potrzebne.

- Generujemy jeszcze raz zapytanie WWW z klienta:

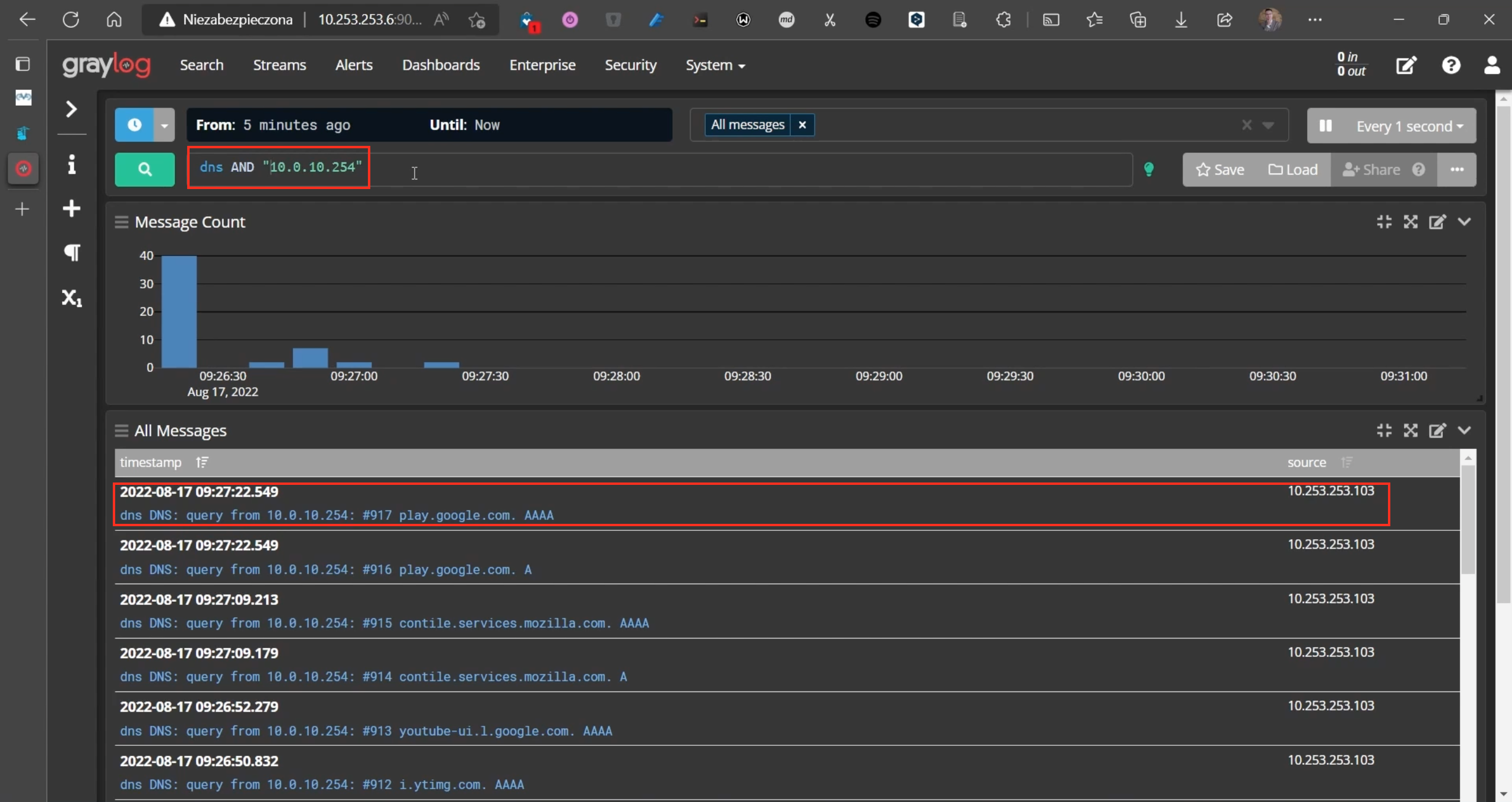

- Sprawdzamy logi DNS na serwerze Graylog i filtrujemy logi po typie dns oraz po adresie IP prowadzącego do bramy sieciowej w naszej topologii, bo korzystamy z DNS’a publicznego:

Możemy zauważyć że analizując logi możemy korelować różne zdarzenia i wyciągać wnioski na ich temat. Takie podejście sprawdza się w małych sieciach gdzie nie mamy dostępu do bardziej zaawansowanych narzędzi korelacji zdarzeń w sieci.