CAPsMAN w sieci firmowej [Konfiguracja Mikrotik]

Wstęp

CAPsMAN (Controlled Acces Point System Manager) pozwala na zarządzanie podłączonych punktów dostępowych zwanymi CAPami, z poziomu 1 routera. Jest to wygodne i czytelne dla administratorów, szczególnie przy większych topologiach.

Wstęp

Konfiguracja CAPsMANa

Tworzenie bridga

Tworzenie vlanów

Nadanie adresów na vlany

Tworzenie profili

Tworzenie zabezpieczenia dla profili

Tworzenie konfiguracji

Przyłączanie Capa

Istnieją 2 sposoby konfiguracji CAPów

- Kilka sieci, każda zbridgowana

- Jedna sieć, kilka vlanów

W tym temacie wykorzystam drugi sposób.

Konfigurację w formie video obejrzysz tutaj 🙂

Konfiguracja CAPsMANa

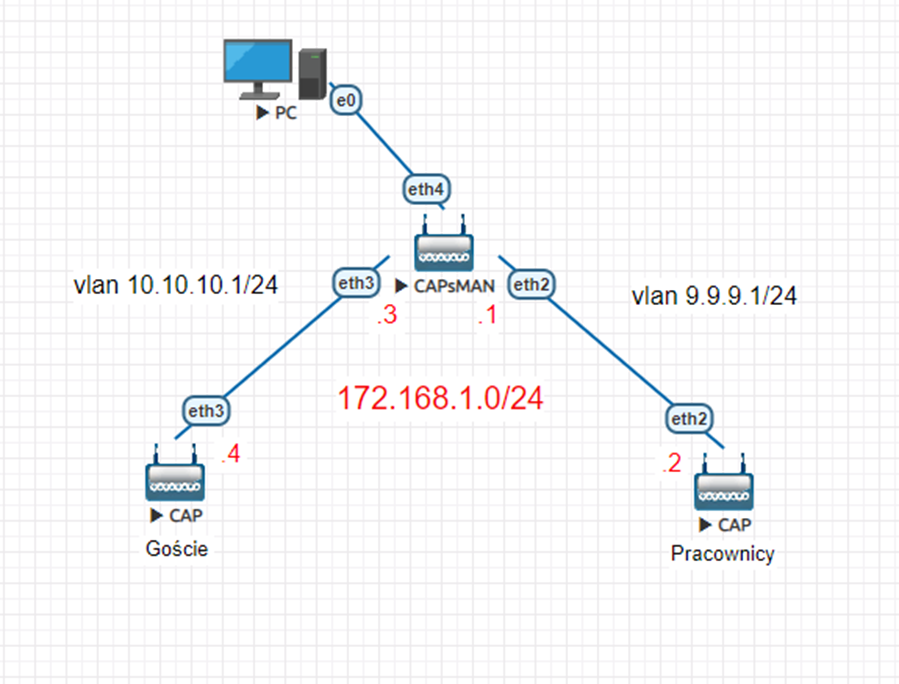

Topologia jakiej użyję

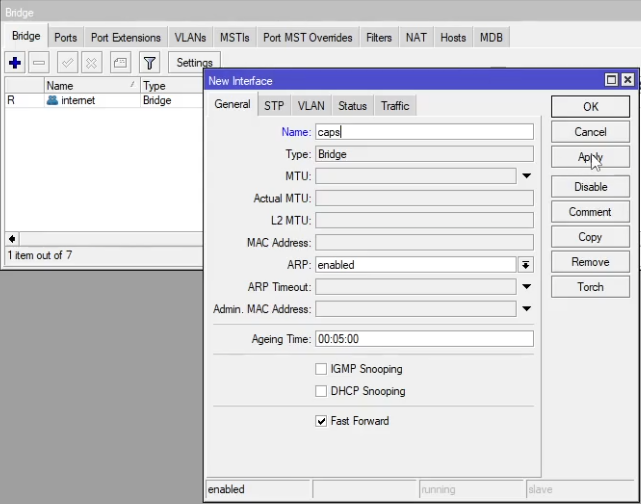

Najpierw musimy utworzyć bridge dla naszego capsmana

Przechodzimy do zakładki Bridge i znakiem „+” dodajemy nowy mostek, nazywając go wedle uznania

Zalecam używać tych samych nazw profili czy vlanów, by nie mieć problemów z identyfikowaniem poszczególnych rzeczy

Zatwierdzamy Apply i OK

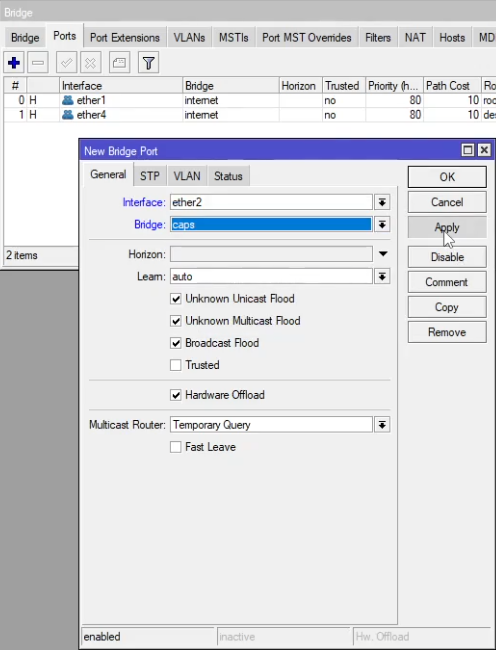

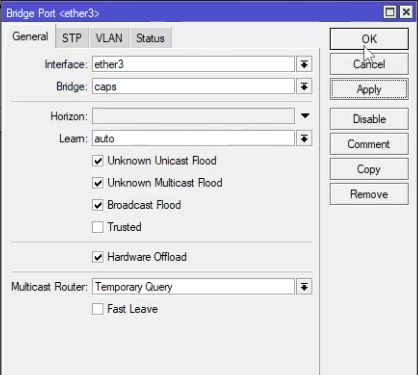

Teraz klikamy w zakładkę Ports i dodajemy porty na bridga, na których są podłączone capy

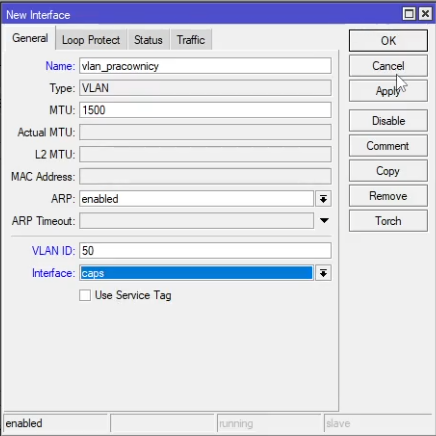

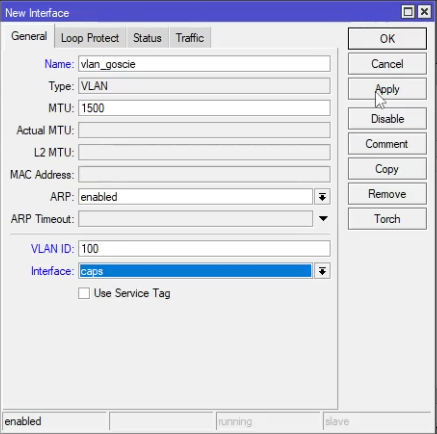

Teraz musimy utworzyć 2 vlany odpowiednio dla gości i pracowników

Przechodzimy do zakładki Interfaces > VLAN

Uzupełniamy pola

Name: nazwa vlanu

VLAN ID: numer jaki identyfikuje się dany vlan

Interface: wybieramy wcześniej utworzonego bridga

Analogicznie, tworzymy vlan dla gości, z VLAN ID 100

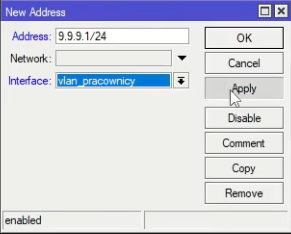

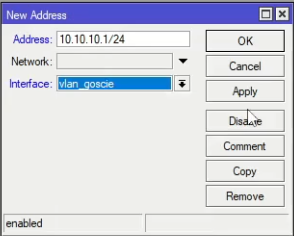

Nadajemy teraz adresy na utworzone vlany

Przechodzimy do zakładki IP > Addresses i znakiem „+” dodajemy nowe polę

Uzupełniamy pola

Address: adres jaki ma mieć przypisany vlan

Interface: wybieramy dany vlan

Analogicznie tworzymy drugi dla gości

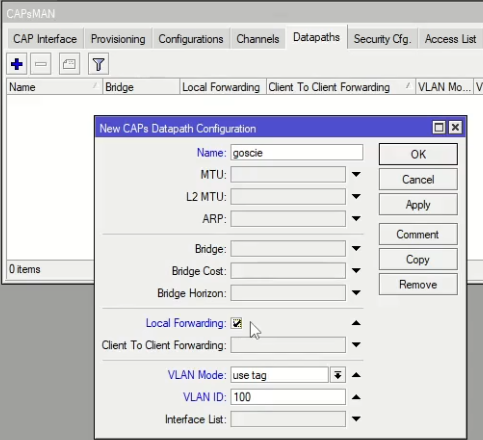

Przechodzimy teraz do zakładki CAPsMAN > Datapaths by utworzyć profile

Uzupełniamy pola

Name: nazwa profilu

VLAN Mode: ustawiamy use tag

VLAN ID: wcześniej przypisany ID

I zaznaczamy Local Forwarding

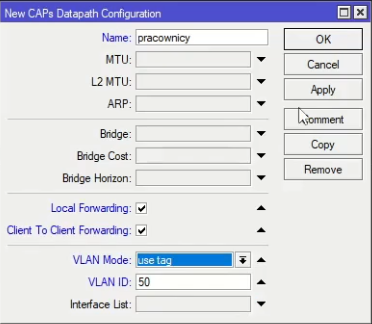

Analogicznie tworzymy profil dla Pracowników

Zaznaczamy dodatkowo Client To Client Forwarding aby klienci mogli się ze sobą komunikować

VLAN ID ustawiamy na 50

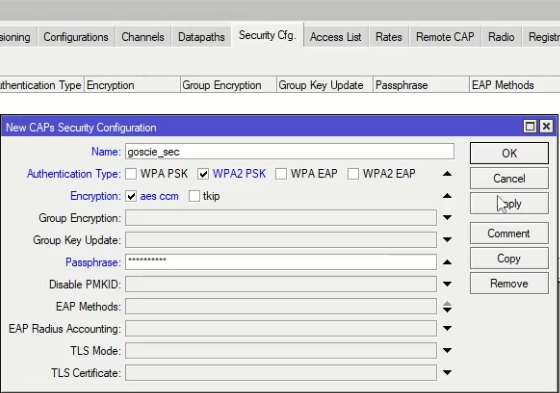

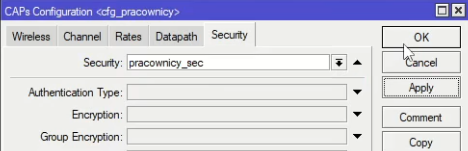

Przechodzimy teraz do zakładki Security Configuration by utworzyć zabezpieczenie dla profilów

Uzupełniamy pola

Name: nazwa profilu

Authentication Type: najlepszą opcją jest WPA2 PSK

Encryption: aes.ccm

Passphrase: hasło

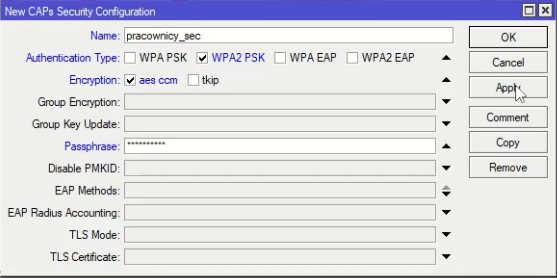

I tworzymy też profil zabezpieczeń dla Pracowników

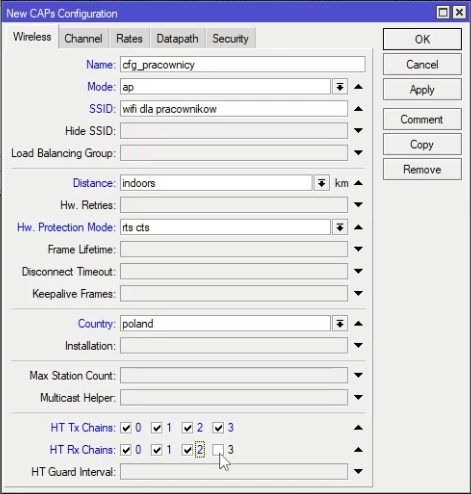

Przechodzimy teraz do zakładki Configuration i znakiem „+” dodajemy nową konfigurację

Uzupełniamy pola

Name: nazwa konfiguracji

Mode: ap

SSID: nazwa, która będzie wyświetlana dla podłączającego się

Distance: indoors, gdyż całość znajduje się w jednym budynku

Hw. Protection Mode: rts cts

Country: Poland

HT Tx/Rx Chains: zaznaczamy wszystkie pola

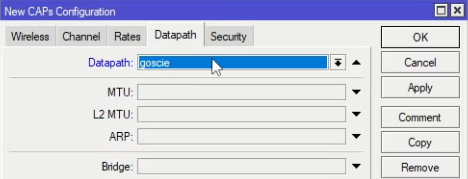

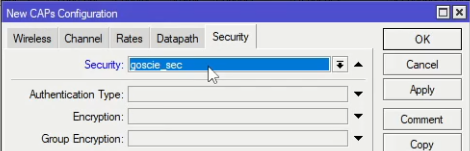

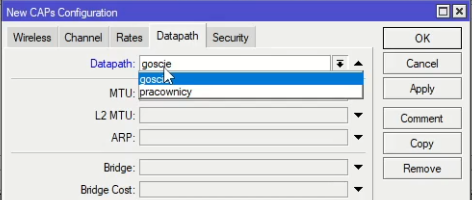

W zakładce Datapath i Security przydzielamy wcześniej utworzone profile odpowiednio dla gości i pracowników

Czynność powtarzamy dla Pracowników

I również wybieramy profile pracowników

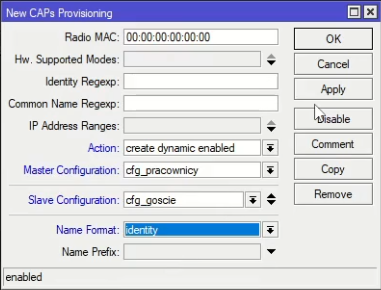

Przechodzimy do zakładki Provisioning

Zostawiając puste pola w MAC Address zezwalamy na podłączenie się każdego Capa, możemy zdefiniować np. urządzenie danego producenta

Uzupełniamy pola

Action: create dynamic enabled

Master Configuration: wybieramy Pracowników, by mogli łączyć się również w obszarze działania Gości

Slave Configuration: cfg_goscie

Name Format: identity, by można było rozpoznać Capy po nazwie

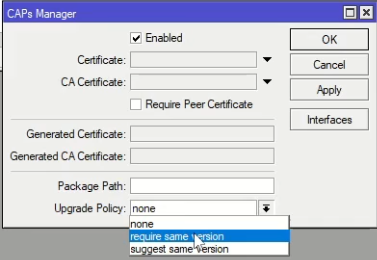

Przechodzimy teraz do zakładki CAP Interface by włączyć naszego CAPsMANA

Zaznaczamy Enabled

Możemy załączyć opcję, która pozwoli na pobranie aktualizacji CAPsMANA przez Capy

Upgrade Policy: require same version

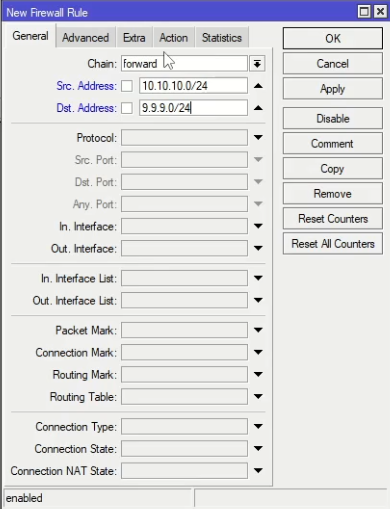

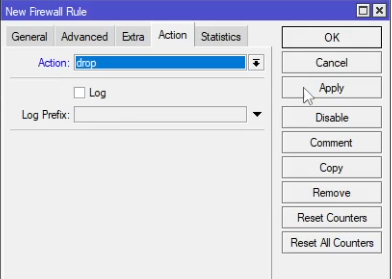

Dodatkowo, jeśli chcemy by użytkownicy podłączeni do vlanów nie mieli ze sobą kontaktu, przechodzimy do zakładki IP > Firewall i dodajemy nową regułę

Chain: Forward

Src. Address: adres vlana Goście

Dst. Address: adres vlana Pracownicy

I w zakładce Action zaznaczamy Drop

Po tych krokach mamy skonfigurowanego CAPsMANA, możemy teraz podłączyć Capa

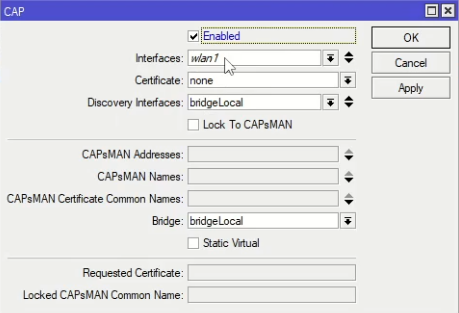

Przechodzimy do zakładki Wireless > CAP

Zaznaczamy Enabled

Interfaces: wybieramy nasz bezprzewodowy interfejs wlan1

Discovery Interfaces: interfejs do którego jesteśmy połączeni do CAPsMANA, u mnie ten interfejs jest zbridgowany

Apply i OK

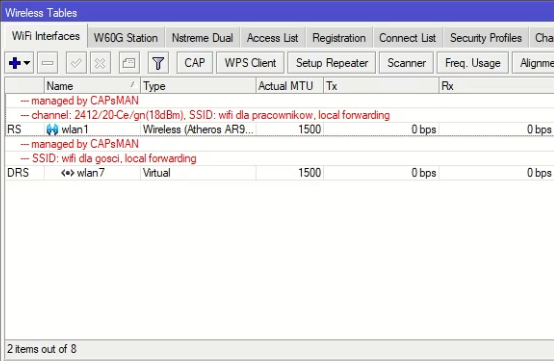

Po chwili Cap powinien podłączyć się i pobrać konfigurację

Jak widać wszystko działa.

![24T29: Kopia Zapasowa Maili [Praktyczny Poradnik]](https://netadminpro.pl/wp-content/uploads/2025/01/1-768x605.jpg)